SIEM چیست و چه کاربردهایی دارد؟

SIEM چیست ؟ در دنیای مدرن فناوری اطلاعات، سازمانها بیش از هر زمان دیگری با تهدیدات امنیتی پیچیده و پیشرفته مواجه هستند. شعبه مرکزی بانکی را تصور کنید که مورد یک حمله سایبری قرار گرفته است. اگر این بانک از راهکارهای SIEM استفاده نکرده باشد، تحلیلگران امنیتی بانک، تازه پس از حمله متوجه این اتفاق خواهند شد و مجبورند به صورت دستی و با صرف زمان زیاد، انواع گزارش ها را جمعآوری و تحلیل کنند. قطعا این فرآیند زمانبر و پرخطاست و این به این معنی است که امکان شناسایی سریع تهدیدات و واکنش سریع به آن ها وجود ندارد که نتیجه آن، ایجاد خسارت های سنگین و گاه جبران ناپذیر برای سازمان هاست. سیستم های SIEM که در این مقاله به آن ها می پردازیم جدیدترین راهکار امنیتی برای مواجهه با چنین تهدیدهایی هستند. با ما در ادامه این مقاله همراه باشید تا بیشتر درباره سیستم های SIEM و کاربردهای آن ها صحبت کنیم.

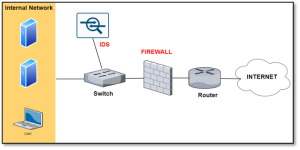

از فایروال تا IDS

در گذشته، فایروالها تنها روش دفاعی برای محافظت از شبکهها بودند که ترافیک شبکه را بر اساس پورتها، پروتکلها و آدرسهای IPفیلتر میکردند؛ اما با گسترش اینترنت و افزایش کاربران و به تناسب آن افزایش حجم ترافیک شبکه، کارایی فایروالها کاهش یافت. مشکل اصلی این بود که این تجهیزات توانایی تحلیل محتوا و مفهوم دادهها را نداشتند و نمیتوانستند ترافیک را بهدرستی دستهبندی کنند. همین ضعف، نیاز به فناوریهای پیشرفتهتری را آشکار کرد تا بتوانند در برابر حملات پیچیده و روزافزون از سیستمها محافظت کنند.

شکل 1. جایگاه فایروال و IDS در ساختار شبکه

در اوایل دهه ۹۰ میلادی، اولین سیستمهای تشخیص نفوذ (IDS) به بازار آمدند. این سیستمها با بررسی ترافیک شبکه بر اساس قوانین مشخص و الگوهای حملات شناختهشده، در صورت شناسایی هرگونه نفوذ هشدارهای لازم را صادر میکردند. بررسی هایی که IDS انجام می داد پیش از آن، به صورت دستی انجام می شد و این گامی رو به جلو بود. اما با وجود مزایای IDS، تنوع و پیچیدگی شبکهها در دهه ۹۰ و اوایل ۲۰۰۰ باعث شد این سیستمها تعداد زیادی هشدار اشتباه (False Positive) تولید کنند که بهجای کمک، منجر به اتلاف وقت و منابع میشد. علاوه بر این، IDSها تنها توانایی بررسی ترافیک شبکه را داشتند و قابلیت تجمیع و تحلیل دادههای سایر سیستم ها (سرورها، فایروال ها و اپلیکیشن ها و … ) را نداشتند، که این هم نقطه ضعفی بزرگ محسوب میشد.

SIEM چیست؟

صنعت امنیت به رویکردی پویاتر و هوشمندانه تر از IDS ها نیاز داشت. رویکردی که دید وسیعتر و تصویری جامع تر نسبت به محیط عملیاتی ارائه دهد. تا پیش از سالهای 2000، دو سیستم مجزا برای مدیریت امنیت وجود داشتند:

- مدیریت اطلاعات امنیتی (Security Information Management )

تمرکز SIM روی جمعآوری، ذخیرهسازی، مدیریت و گزارشگیری اطلاعات امنیتی (لاگها) بود. این سیستمها بیشتر به عنوان انبار داده و ابزارهای گزارشگیری و انطباق (compliance) استفاده میشدند.

- مدیریت رویدادهای امنیتی (Security Event Management)

تمرکز SEM روی نظارت بلادرنگ، تحلیل رویدادهای امنیتی و هشداردهی سریع بود. این سیستمها روی تشخیص حملات و واکنش سریع تمرکز داشتند.

اما نیازمندی های امنیت شبکه در عصر جدید فناوری اطلاعات پس از سال های 2000، عرضه کنندگان محصولات امنیتی را بر آن داشت تا این دو فناوری مذکور را با هم ترکیب کنند. نتیجه این ترکیب، مفهومی جدید به نام مدیریت اطلاعات و رویدادهای امنیتی (Security Information and Event Management) یا به اختصار SIEM بود، اصطلاحی که شرکت تحلیلی گارتنر، آن را در گزارش امنیت فناوری اطلاعات در سال ۲۰۰۵ ابداع کرد.

تکامل SIEM بر اساس نیاز به ابزاری بود که بتواند با جمعآوری و اولویتبندی مؤثرتر، هزاران هشدار امنیتی تولید شده توسط فایروالها، نرمافزارهای آنتیویروس و IDSها، تهدیدات واقعی را در زمان واقعی (Real Time) شناسایی کند. سیستمهای SIEMتوانستند با متمرکز کردن، نرمالسازی و تجزیه و تحلیل دادهها، خطرات امنیتی بالقوه را شناسایی کنند. این امر به تیمهای امنیتی این امکان را داد تا در مواجهه با حجم روبه رشد ترافیک در زیرساختهای پیچیده فناوری اطلاعات، کارآمدتر و مؤثرتر عمل کنند.

اما این پایان داستان نبود. سیستمهای SIEM نسل اول علی رغم مزایای ذکر شده، دارای کاستیهایی بودند. داشبوردها و گزارشهای آنها غیرکاربردی بود و حجم بالایی از هشدارهای غیرمفید، ساده و ابتدایی تولید می کردند. این مورد در کنار عدم امکان قابلیت پاسخ خودکار به حوادث، بهرهوری تحلیلگران امنیتی را کاهش داده و زمان تشخیص و واکنش آن ها را افزایش می داد. علاوه بر این ها، این سیستم ها همچنین مقیاس پذیر نبودند و در هر مرحله از فرآیند، از دریافت دادهها و تعریف سیاستها و قوانین گرفته تا بررسی هشدارها و تجزیه و تحلیل ناهنجاریها نیاز به مداخله دستی داشتند.

چالش دیگر در آن زمان، این بود که شبکهها تنها از درون سازمان مورد دسترسی قرار نمی گرفت و با گسترش شبکه و کاربران، حالا دیگر نیاز بود تا شبکه توسط گروه بزرگتری از کاربران (از جمله کارمندان از راه دور، مشتریان و اشخاص ثالث)، مورد بهره برداری قرار بگیرد. این موضوع باعث شد تا هکرها خیلی زود بتوانند با دور زدن قوانین امنیتی سنتی، بدون شناسایی شدن، فعالیت کرده و دارایی های سازمان را مورد تهدید قرار دهند. مجموعه این کاستی ها باعث شد تا سیستم های SIEM نسل اول در برابر تهدیدات ناشناخته روز صفر (Zero-day Threat Detection) و تهدیدات پیشرفته پایدار (Advanced Persistent Threats – APTs) ناکارآمد باشند و نیاز به تغییر در این سیستم ها به شدت احساس می شد.

نسل جدید سیستم های SIEM

ظهور فناوریهای ذخیرهسازی مقرونبهصرفه و انعطافپذیر مانند «آپاچی هادوپ» و «آمازون S3»، فصل جدیدی در تحول سیستمهای SIEM گشود. این فناوریها به SIEMها امکان دادند تا با بهرهگیری از کلاندادهها و بهکارگیری معماریهای مقیاسپذیر و مبتنی بر کلود، تفسیر بهتری از دادههای لحظهای ارائه دهند. هرچند در این مرحله، تنظیم آستانههای هشدار همچنان به صورت دستی انجام میشد. در سال ۲۰۱۵، ادغام یادگیری ماشین و هوش مصنوعی در SIEMها، تحولی اساسی ایجاد کرد. این فناوریها به سیستمها کمک کردند تا در مدیریت تهدیدات پویا و هماهنگی دادههای امنیتی بسیار کارآمدتر عمل کنند. بهرهگیری از هوش مصنوعی و الگوریتمهای تحلیلی پیچیده، منجر به کاهش نرخ هشدارهای کاذب (False Positives) و افزایش دقت در اولویتبندی حوادث امنیتی شد. حالا SIEMها میتوانستند نه تنها تهدیدات شناختهشده، بلکه تهدیدات روز صفر و الگوهای حملات نوظهور را نیز شناسایی کنند. امکان انطباق مستمر (Continuous Compliance) با چارچوبهای امنیتی مانند NIST، GDPR، PCI-DSS و HIPAA نیز یکی دیگر از دستاوردهای نسل جدید سیستم های SIEM بود.

دقت هشدارهای SIEM زمانی بهطور چشمگیری افزایش یافت که این سیستمها شروع به دریافت دادههای لاگ از منابع متنوع کردند، اما قطعا یکی از کلیدیترین پیشرفتها در روند تکامل SIEM، تقویت قابلیتهای تشخیص ناهنجاری بوده است. با استفاده از پروفایلسازی خودکار و تولید هوشمند قوانین به کمک هوش مصنوعی، قدرت تشخیص پویا به این سیستمها اضافه شد. ورود فناوری تحلیل رفتار کاربر و موجودیت (User and Entity Behavior Analytics – UEBA) به سیستم های SIEM، قدرت تشخیص را بهطور قابلتوجهی افزایش داد. این فناوری با ترکیب دادههای رویداد، یادگیری ماشین و تحلیل آماری، الگویی از رفتار عادی ایجاد میکند و هرگونه انحراف از این الگو را بهعنوان تهدید احتمالی شناسایی میکند. به عنوان مثال، فرض کنید یک هکر با استفاده از اعتبارنامههای سرقتشده یک مدیر سیستم، به منابع حساس دسترسی پیدا کند. هرچند این فرد ممکن است به سیستمها دسترسی داشته باشد، اما تقلید دقیق رفتار مدیر واقعی تقریباً غیرممکن است. یک SIEM مجهز به UEBA میتواند این دسترسی غیرعادی را تشخیص دهد، علامتگذاری کرده و بلافاصله متوقف سازد.

جدول 1. تفاوتهای اصلی نسل جدید SIEM با نسل قبلی

| ویژگی | SIEM سنتی | SIEM نسل جدید | ||||||

|

|

|

||||||

|

|

|

||||||

|

|

|

||||||

|

|

|

||||||

|

|

ادغام با منابع گستردهتر مثل

Cloud، IoT، API |

یکی دیگر از برجستهترین نوآوریها در نسل جدید SIEM ها، فناوری پاسخ و هماهنگسازی خودکار امنیتی (Security Orchestration, Automation, and Response) یا به اختصار SOAR است که با استفاده از APIها، سیستمهای SIEM را با سایر ابزارهای امنیتی یکپارچه میکند. این فناوری به تیمهای امنیتی امکان میدهد با خودکارسازی پاسخهای ازپیشتعریف شده به حوادث امنیتی، توانایی خود را در شناسایی تهدیدات پیچیده به میزان قابل توجهی ارتقا داده و امنیت سازمان را در سطحی بالاتر تضمین نمایند.

مجموعه این تحولات در فناوری (رایانش ابری، ذخیره و پردازش توزیع شده، یادگیری ماشین، فناوری تحلیل رفتار کاربر-موجودیت و فناوری SOAR)، باعث شد تا SIEMها از سیستمهای ساده نظارتی به ابزارهای هوشمند و پیشگیرانه تحت عنوان نسل جدید سیستم های SIEM (Next-Gen SIEM) تبدیل شوند و بتوانند در برابر تهدیدات پیچیده و رو به رشد عصر حاضر تاب آوری داشته باشند.

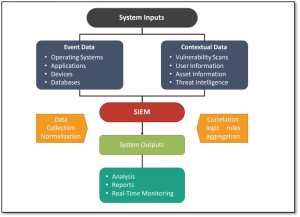

معماری و نحوه عملکرد سیستم های SIEM

سیستمهای SIEM دادهها و گزارش ها را از منابع گوناگون مانند فایروالها، سرورها، سیستم عامل ها، نرمافزارهای آنتیویروس و سایر موارد جمعآوری میکنند. این دادهها سپس نرمالسازی شده، تحلیل میشوند و در صورت شناسایی الگوهای تهدید، هشدارهایی ایجاد میشود. سیستم های SIEM هم قابلیت تشخیص لحظهای تهدیدها دارند و هم می توان از آن ها در تحلیلهای پس از رخداد (post-incident analysis) استفاده کرد. در شکل زیر معماری یک سیستم SIEM را مشاهده می کنید.

شکل2. معماری یک سیستم SIEM پایه

معماری SIEM از چند مولفه اصلی تشکیل شده است که در ادامه به طور مختصر درباره آن ها توضیح می دهیم:

منابع داده (Data Sources)

اساس و بنیاد هر سیستم SIEM، دادههایی است که از منابع مختلف جمعآوری میکند. این دادهها معمولاً شامل لاگهایی از ابزارهایی نظیر فایروالها، سرورها، روترها و سیستمهای شناسایی نفوذ است. تنوع و جامعیت این منابع، نقشی کلیدی در تقویت امنیت کلی سیستم ایفا میکند. هرچه منابع داده متنوعتر و گستردهتر باشند، به همان میزان امنیت سازمان در برابر تهدیدات مختلف بالاتر خواهد بود.

جمعآوری دادهها (Data Collection)

پس از شناسایی منابع داده، مرحله بعدی جمعآوری این دادهها است. فرآیند جمعآوری معمولاً با استفاده از ایجنتها یا ابزارهای جمعآوری انجام میشود که لاگها را از دستگاهها و سیستمهای مختلف در سراسر شبکه بهطور خودکار استخراج میکنند. بسته به نیاز سازمان، این دادهها میتوانند بهصورت لحظهای (زمان واقعی) یا در فواصل زمانی مشخص، از شبکه جمعآوری شوند.

ذخیرهسازی و نگهداری (Storage and Retention)

دادههای امنیتی باید بهطور ایمن و قابل اعتماد ذخیره شوند تا علاوه بر استفادههای آنی، در آینده نیز برای تحلیلهای بعدی و رعایت الزامات قانونی در دسترس باشند. بسیاری از سیستمهای SIEM از پایگاهدادههای با عملکرد بالا برای ذخیرهسازی دادهها بهره میبرند، اما با توجه به افزایش حجم دادهها، بسیاری از این سیستمها به سمت استفاده از راهحلهای ذخیرهسازی ابری یا توزیعشده حرکت کردهاند تا مقیاسپذیری و انعطافپذیری بیشتری را فراهم کنند.

نرمالسازی دادهها (Data Normalization)

یکی از چالشهای اصلی در کار با دادههای امنیتی، تنوع فرمتهای مختلف آنهاست. دادههایی که از منابع مختلف جمعآوری میشوند ممکن است در قالبهای متفاوتی باشند. سیستمهای SIEM این دادهها را نرمالسازی میکنند تا فرمت همه دادهها یکسان و همگن شود. این گام، برای تجزیه و تحلیل دقیقتر و همراستایی دادهها از منابع مختلف ضروری است و باعث میشود که بتوانیم تصویری شفاف و دقیق از وضعیت امنیتی سیستم بهدست آوریم.

تطبیق دادهها (Data Correlation)

فرآیند تطبیق دادهها قلب سیستمهای SIEM را تشکیل میدهد. تطبیق دادهها به شناسایی الگوهای خاص و مرتبط با تهدیدات امنیتی کمک میکند. بهعنوان مثال، مجموعهای از تلاشهای ناموفق برای ورود از مکانهای مختلف میتواند نشاندهنده یک حملهی بروتفورس باشد. با تطبیق دقیق این رویدادها، سیستم SIEM قادر خواهد بود تا نویز دادهها را کاهش دهد و به تیمهای امنیتی کمک کند تا روی تهدیدات واقعی تمرکز کنند.

مدیریت رویدادها و رخدادها (Event and Incident Management)

پس از تطبیق و تحلیل دادهها، سیستم هشدارهایی برای تیم امنیتی ایجاد میکند. یک سیستم SIEM حرفهای علاوه بر توانایی ارائه پاسخهای خودکار—مانند مسدود کردن یک آدرس IP مشکوک—امکانات مدیریت دستی رخدادها را نیز فراهم میآورد. این ویژگیها به تیم امنیتی کمک میکند تا در زمان بروز تهدیدات، واکنشی سریع و مؤثر داشته باشند.

گزارشگیری و داشبوردها (Reporting and Dashboards)

وجود یک داشبورد زمانواقعی که بهطور واضح وضعیت محیط امنیتی سازمان را نمایش دهد، امری ضروری است. گزارشهای تحلیلی دقیق به شما این امکان را میدهند تا روند تهدیدات، نقاط ضعف سیستم و بردارهای حمله را شناسایی کنید. این داشبوردها بهطور کامل قابل تنظیم هستند تا تمرکز آنها بر روی تهدیدات خاص سازمان قرار گیرد، بهگونهای که تیم امنیتی بتواند تهدیدات در حال ظهور را بهموقع شناسایی و اقدامات پیشگیرانه را به اجرا درآورد.

کاربردهای SIEM در امنیت سایبری

اگرچه وظیفه اصلی SIEMها نظارت و شناسایی تهدیدات در محیطهای ابری و داخلی است، اما قابلیت مانیتورینگ بلادرنگ آنها به تیمهای عملیاتی کمک میکند مشکلات شبکه را سریعتر تحلیل و رفع کنند. از کاربردهای کلیدی SIEM میتوان به موارد زیر اشاره کرد:

- انطباق با استانداردها (Compliance) : سیستم SIEM به سازمانها در رعایت استانداردهای نظارتی مانند PCI DSS، GDPR، HIPAA و SOX کمک میکند. این سیستمها با جمعآوری و تحلیل دادههای لاگ، گزارشهای لازم را برای حسابرسی تولید کرده و فعالیتهای کاربران و تغییرات سیستم را برای اطمینان از رعایت سیاستها نظارت میکنند. بهینهسازی نگهداری دادهها و نگاشت پیکربندی SIEM به چارچوبهای انطباق، مهم هستند.

- شناسایی تهدیدات (Threat Detection) : سیستم های SIEM با نظارت مداوم بر فعالیت شبکه و تحلیل دادههای لاگ، الگوهای غیرمعمول مانند تلاشهای متعدد ناموفق برای ورود یا دسترسی غیرمجاز به فایلهای حساس را شناسایی میکنند. SIEMهای پیشرفته از یادگیری ماشین و تحلیل رفتاری (Behavioral Analytics) برای شناسایی ناهنجاریها و پیشبینی تهدیدات استفاده میکنند.

- شناسایی تهدیدات امنیتی پیشرفته: استفاده از یادگیری ماشین و هوش مصنوعی در SIEM به شناسایی حملات پیچیده؛ مانند تهدیدات مستمر پایدار (APTs) و حملات روز صفر (zero-day exploits) کمک میکند. تحلیل رفتاری به تفکیک فعالیت عادی کاربر از رفتار مخرب کمک میکند.

- شناسایی تهدیدات داخلی (Insider Threats): شناسایی تهدیدات داخلی که از کاربران مجاز (مانند کارمندان یا پیمانکاران) ناشی میشوند، دشوار هستند؛ زیرا بازیگر اصلی تهدید، کاربری قانونی به نظر میرسد. SIEM با نظارت بر فعالیت کاربران و شناسایی الگوهای رفتاری غیرعادی (مانند ورود در ساعات غیرمعمول، دسترسی به دادههای غیرمعمول، افزایش امتیاز دسترسی) به شناسایی این تهدیدات کمک میکند. در این زمینه اغلب از تحلیل رفتار کاربر و موجودیت (UEBA) استفاده میشود.

- شناسایی حرکت جانبی (Lateral Movement): مهاجمان برای دسترسی عمیقتر به سیستمها از حرکات جانبی استفاده میکنند. منظور از حرکت جانبی، مجموعه فعالیت هایی است که مهاجم پس از نفوذ اولیه به یک سیستم یا شبکه، به کار می گیرد تا داخل شبکه حرکت کند و به سیستمها و منابع دیگر دسترسی پیدا کند. SIEM این فعالیتها را از طریق همبستگی رفتار کاربر، تحلیل رفتاری و تحلیل رویدادهای امنیتی شناسایی میکند.

- شناسایی و پیشگیری از خروج داده (Data Exfiltration): سیستم SIEM با نظارت بر ترافیک شبکه، شناسایی ارتباطات با سرورهای فرماندهی و کنترل (C&C)، نظارت بر استفاده از FTP، فضای ابری، برنامههای وب و ایمیل، به شناسایی فعالیتهای مشکوک در زمینه انتقال غیرمجاز داده ها به خارج از سازمان کمک میکند.

شکل 3. کاربردهای SIEM در امنیت سایبری

- محافظت در برابر باجافزار و بدافزار (Ransomware and Malware Protection) : سیستم SIEM میتواند مراحل مختلف حملات باجافزار از جمله توزیع، آلودگی و رمزگذاری را شناسایی کند. این سیستمها با شناسایی الگوها و رفتارهای غیرمعمول مانند رمزگذاری سریع حجم زیادی از دادهها یا جابجایی مشکوک فایلها، به تشخیص این تهدیدات کمک میکنند.

- امنیت اینترنت اشیا (IoT Security): دستگاههای IoT اغلب با امنیت ضعیف طراحی شدهاند. سیستم SIEM با شناسایی الگوهای ترافیک غیرمعمول (مانند حملات DoS)، مدیریت آسیبپذیریها، نظارت بر کنترل دسترسی و پایش جریان دادهها، به کاهش تهدیدات IoT کمک میکند.

- جستجوی تهدید (Threat Hunting) و تحلیل پس از حادثه (Forensics) : سیستم SIEM با فراهم کردن دسترسی گسترده به دادههای امنیتی، از جستجوی فعال تهدیدات و تحلیل پس از حادثه پشتیبانی میکند. این سیستمها امکان جستجوی بلادرنگ و دستهای (real-time and batch searches) در دادههای تاریخی را برای کشف تهدیدات پنهان فراهم میکنند.

- نظارت بر هویت و مدیریت دسترسی (IAM Monitoring): یکپارچهسازی SIEM با ارائهدهندگان IAM به نظارت بر مدیریت دسترسی کاربران، شناسایی ایجاد حسابهای مخرب و اعمال قوانین کمک میکند. این نظارت برای انطباق با مقررات مختلف و شناسایی فعالیتهای مشکوک مرتبط با حسابهای کاربری حیاتی است.

برند های مطرح در حوزه SIEM

محصولات متنوع تجاری و متن باز فراوانی در حوزه SIEM مطرح هستند که هرکدام نقاط قوت و ضعف مختص خودشان را دارند. صرف نظر از شکل و نوع ارائه (محصول یا سرویس)، هدف نهایی تمام این راهکارها همواره ثابت است:

- تشخیص دقیق تهدیدها علیه میزبانها

- اولویتبندی داراییهای پرخطر

- کاهش خودکار ریسک در لحظه وقوع

در ادامه چند نمونه از راهکارهای موفقی که به طور گسترده در صنعت مورد استفاده قرار گرفته اند را بررسی می کنیم و سپس موارد بیشتری را در یک جدول مورد مقایسه قرار می دهیم.

Splunk

اسپلانک در بازار SIEM بسیار شناخته شده و معروف است. قابلیتهای قدرتمند جستجو و تحلیل و معماری مقیاسپذیر داشته و رابط کاربری نسبتاً کاربرپسندی دارد. از اسپلانک می توان هم درون سازمان، هم به عنوان خدمات ابری و یا ترکیبی از این دو استفاده کرد. مزیت دیگر اسپلانک مستندات قوی و جامعه کاربری فعال آن است. از طرف دیگر اما برای اکثر سازمانها نیاز به سفارشیسازی قابل توجه دارد. راهاندازی و مدیریت آن برای برخی تیم های امنیتی میتواند پیچیده باشد. همچنین نسبت به برخی رقبا هزینه بالاتری دارد و برای کارایی بالا نیازمند منابع زیاد (Resource Intensive) است.

IBM QRadar

محصول شرکت IBM و پلتفرمی شناخته شده و محبوب است. معماری ماژولاری دارد که تشخیص و اولویتبندی تهدیدات را تسهیل میکند. از پروتکلهای مختلف لاگینگ پشتیبانی میکند و گزینههای پیکربندی متنوعی ارائه میدهد. تحلیلهای سطح بالا دارد. مانند اسپلانک دارای برنامههای افزودنی است و بیش از 450 ماژول پشتیبانی دستگاه (DSMs) از پیش ساخته شده برای تشخیص خودکار منبع لاگ و نرمالسازی دادهها دارد. مزیت دیگر آن سازگاری با محصولات شخص ثالث است. از طرف دیگر اما مانند اسپلانک هزینه نسبتاً بالا و مدل قیمتگذاری پیچیده ای دارد. قابلیتهای UEBA آن ضعیف است. پشتیبانی پایه محصول محدود است (اگرچه پشتیبانی ارتقا یافته قابل خرید است). قابلیتهای گزارشدهی محدودی دارد که باید با اسکریپتهای توسعه یافته خارجی تکمیل شود. راهاندازی اولیه و پیکربندی آن میتواند پیچیده و زمانبر باشد. مدل قیمتگذاری ماژولار، در حالی که انعطافپذیر است، میتواند با افزودن قابلیتهای بیشتر منجر به هزینههای بالاتر شود. مانند اسپلانک نیازمند منابع زیاد است و به طور کلی برای سازمانهای کوچک، مفرون به صرفه نیست.

Exabeam

سرویسی مبتنی بر فضای ابری است و با راهکار SOAR خود یکپارچگی کاملی دارد. فضای ذخیرهسازی لاگ مبتنی بر ابر، جستجوی سریع، و گزارشدهی جامع انطباق را فراهم میکند. از قابلیتهای نسل جدید SIEM مانند UEBA و SOAR برای کاهش زمان تحلیلگران استفاده میکند. ذخیرهسازی نامحدود مبتنی بر ابر با هزینه ثابت ارائه میدهد. از طرف دیگر اما به فناوریهای کلان داده برای تکمیل محصول خود وابسته است. پشتیبانی محدودی برای برخی سیستمهای قدیمی دارد. مقیاسپذیری آن برای استقرارهای بسیار بزرگ محدود است.

Microsoft Azure Sentinel

راهکاری قدرتمند و نسبتاً جدید در بازار است (اواخر 2019 عرضه شده) و انتخابی بسیار محبوب برای مشتریانی است که از زیرساخت محصولات و تجهیزات امنیتی مایکروسافت استفاده می کنند و به دنبال یکپارچهسازی آنها هستند. مدل مجوزدهی منحصر به فرد پرداخت به میزان استفاده (pay-as-you-go) دارد که برای بودجه شرکتهای بزرگ جذاب است. از طرف دیگر اما بسیار وابسته به محصولات مایکروسافت است و در مقایسه با سایر سیستم های SIEM همکاری کمتری با عرضه کنندگان محصولات امنیتی شخص ثالث دارد که آن را برای سازمانهایی که از محصولات امنیتی غیر از مایکروسافت استفاده میکنند چندان جذاب نمیکند.

جدول 2. مقایسه برندهای مطرح در حوزه SIEM

| ابزار SIEM | نقاط قوت اصلی | نقاط ضعف کلیدی | موارد استفاده مناسب |

| Splunk | تحلیل قوی

رابط خوب جامعه کاربری فعال |

پیچیده، گران،

نیاز به منابع زیاد |

سازمانهای بزرگ با بودجه بالا |

| IBM QRadar | هوش تهدید

App Store ماژولار |

پیچیدگی پیکربندی،

هزینه بالا |

سازمان های دولتی، بانکها و موسسات مالی، شرکت های حوزه سلامت |

| LogRhythm | همبستگی گزارش ها اکوسیستم یکپارچه | تشخیص محدود،

سخت برای مبتدیها |

سازمانهایی با نیاز UEBA |

| Exabeam | UEBA پیشرفته،

TDIR SOAR Cloud-native |

نیاز به چند ماژول، مقیاسپذیری محدود | تحلیل تهدید رفتاری، تهدیدات داخلی |

| Azure Sentinel | Pay-as-you-go

یکپارچگی با محصولات مایکروسافت |

محدود به اکوسیستم مایکروسافت،

ادغام ضعیف |

مشتریان Microsoft، SMBها |

| Log360 | یکپارچه، مقرونبهصرفه، قابلیتهای متنوع | پیچیدگی در

برخی امکانات پیشرفته |

سازمانهای متوسط |

| Elastic (ELK) | متنباز، مقیاسپذیر، قابل سفارشیسازی | نیازمند منابع،

پشتیبانی ضعیف |

سازمان های دارای تیمهای فنی با دانش بالا |

| ArcSight | همبستگی قوی،

مقیاسپذیر، گزارش لحظهای |

پیچیدگی، عملکرد کند، گران | سازمانهای بزرگ با تیم SIEM حرفهای |

| Rapid7 InsightIDR | هشدارهای آماده، ساده برای SMB | جستجو ضعیف، ادغام محدود | سازمانهای کوچک تا متوسط |

Elastic Security (ELK Stack)

مجموعهای از محصولات متنباز (Elasticsearch, Logstash, Kibana) برای مدیریت لاگ، تحلیل و نمایش آن هاست. مقیاسپذیر و انعطافپذیر است و میتواند با قابلیتهای پیشگیری و پاسخ ترکیب شود. از طرف دیگر مستندات نسبتا ضعیف و اشکالیابی دشواری دارد و راهاندازی و مدیریت پروژهها در آن میتواند پیچیده باشد. در مواجهه با برخی کوئریها ممکن است با مشکلات (out-of-memory) مواجه شود.

به جز Elastic، محصولات متن باز دیگری مانند Apache Metron نیز وجود دارند. مزیت اصلی این محصولات هزینه مجوز پایین یا رایگان بودن آن ها است و میتوانند برای سازمانهای کوچکتر یا آزمایش قابلیتها جذاب باشد اما ممکن است نیازمند منابع انسانی و زمان قابل توجهی برای پیادهسازی و نگهداری بوده و برای برخی قابلیتهای کلیدی مانند گزارشدهی پیشرفته اغلب نیاز به ترکیب با ابزارهای دیگر داشته باشند. مدیریت فضای ذخیرهسازی در حجم بالا و عدم وجود پشتیبانی رسمی محصول نیز می تواند از دیگر معایب محصولات متن باز باشد. هرچند هیچ کدام از این راهکارهای تجاری و متن باز بهترینِ مطلق نیستند و میتوان با در نظر گرفتن نیازهای خاص سازمان، راهکار مناسب را انتخاب کرد.

جمع بندی

امروزه سیستم های SIEM به هسته مرکزی هر راهکار امنیتی برای شناسایی و مقابله با تهدیدات پیشرفته بدل گشته و به جزئی ضروری از مراکز عملیات امنیتی در سازمانهای مختلف تبدیل شدهاند. قدرت منحصر به فرد SIEM در جمعآوری و تحلیل لاگهای دستگاهها و نرمافزارهای شبکه، آن را به تنها راهکار عملی برای کسب دید جامع در زیرساختهای پیچیده امروزی تبدیل کرده است.

به نظر می رسد تحول اصلی SIEMها در دو حوزه رخ خواهد داد: نخست تبدیل دادههای خام به بینشهای عملیاتی و دیگری، خودکارسازی فرآیندهای بررسی و پاسخ به حوادث. هرچند فناوری هایی مانند TDIR (تشخیص، بررسی و پاسخ به تهدید) و XDR (تشخیص و پاسخ گسترده) نیز در حال حاضر عرضه میشوند، اما هسته مرکزی همه آنها همان SIEM است و نقطه عطف واقعی زمانی فرا میرسد که SIEMها بتوانند تهدیدات را نه تنها شناسایی بلکه پیشبینی کرده و آن ها را قبل از وقوع خنثی نمایند و تمام این اقدامات را بدون اختلال در عملیات عادی انجام دهند. در آن هنگام، SIEM به مرحلهای از بلوغ خواهد رسید که شاید نیازمند تعریف جدید، نام جدید و کارکردهای کاملاً متفاوتی باشد.

دیدگاهتان را بنویسید