تجزیه و تحلیل امنیتی برای تصمیمات مربوط به ریسک داده ها

Analytics چیست؟

Analytics کشف و ارتباط الگوهای معنی دار در داده ها است.

Security Analytics چیست؟

Security analytics به راه حل های فناوری اطلاعات (IT) میگویند که رویدادهای امنیتی را برای تبادل دانش و بینش جمع آوری و تجزیه و تحلیل می کند و به کارکنان فناوری اطلاعات کمک میکند رویدادهایی را که بیشترین خطر را دارند تجزیه و تحلیل و کشف کنند. راه حل های موجود در این زمینه شامل راه حل های اطلاعات امنیتی و مدیریت رویداد (SIEM) و راه حل های تجزیه و تحلیل رفتار کاربر (UBA) است.

چرا Security Analytics؟

Security Analytics بیشتر وقتی مورد استفاده قرار می گیرد که کسی در تلاش است تا رویدادهای امنیتی را از داده های log یا از داده های گزارش تجزیه و تحلیل کند تا بتواند در زیرساخت خود بینش تبادل کند یا ناهنجاری جدید (خطرات احتمالی) در محیط خود کشف کند.

این دو مورد دو مشکل موجود را که برخی از مراکز عملیات امنیتی (SOC) یا تیم های پاسخگویی به حادثه (IR) دارند حل می کنند:

- مسئله: بیشتر گزارش های SIEM / IDS / IPS ایستا هستند و امکان بررسی آسان را ندارند،

راه حل: از طریق ابزاری که امکان فیلتر کردن و تجسم آسان را فراهم می کند ، تبادل دانش و بینش کنید.

اکثر گزارش های سیستم های SIEM / IDS / IPS فقط آمار یا نمودارهایی هستند که نمی توانند فیلتر شوند یا اصلاح شوند تا داده های جزئی تری ارائه شود (معمولا 10 مورد برتر نشان داده میشوند). این ممکن است برای برخی از Security Analytics که می خواهند آگاهی از موقعیت سایبری را در محیط خود بدست آورند غیر عملی باشد. با استفاده از داده های صادر شده به یک پرونده .CSV می توان آن را به صورت عمیق تجزیه و تحلیل و فیلتر کرد تا نتایج بهتری ایجاد شود.

- مسئله: نمای SIEM / IDS / IPS از شبکه محدود است،

راه حل: کشف ناهنجاری جدید از طریق تجسم گسترده مجموعه داده ها ، داده کاوی و پرس و جو.

سیستم های موجود برای شناسایی / جلوگیری از نفوذ (IDS / IPS) یا سیستم های اطلاعات امنیتی و مدیریت رویداد (SIEM) فقط مواردی را که خود برای آن برنامه ریزی شده اند می بینند. برای کشف موارد دیگر و ساخت use caseهای جدید، می توان از تعداد مشخصی از داده ها برای تجسم و کشف الگوهای جدید استفاده کرد.

Data-informed Decision-making (DIDM) in Security Analytics

با حل این دو موضوع با security analytics ، سازمان هامیتوانند تصمیم گیری مبتنی بر داده (DIDM) را اعمال کنند. DIDM به معنای جمع آوری و تجزیه و تحلیل داده ها برای هدایت تصمیماتی میباشد که کیفیت فرآیندهای سازمانی ، تصمیمات استراتژیک و تصمیم گیری در مورد درمان ریسک را به روشی موثرتر بهبود می بخشد.

Security Monitoring vs. Security Analytics

برخی از افراد Security Analytics و Security Monitoring را اشتباه می گیرند. جدول زیر می تواند به روشن شدن امور در دو اردوگاه بزرگ کمک کند: هشداردهنده در مقابل اکتشاف محور.

| هشدار محور (Alert-driven) (Security Monitoring) |

اکتشاف محور (Exploration-driven) (Security Analytics) |

| مدیریت رویداد و اطلاعات امنیتی (SIEM) | مدیریت داده ها (log management) |

| تشخیص حادثه (Incident Detection) | کشف حادثه (Incident Discovery) |

| واکنشی (Reactive) | فعالانه (Proactive) |

| مانند پشتیبانی فنی | مثل پرسش و پاسخ |

| واکنش (Reaction) | “شکار” (Hunting) |

| هشدارمحور | سوال محور |

| تریاژ / تجزیه و تحلیل این موجودیت | کاوش این جهت |

| میخواهد هشدار را از بین ببرد | می خواهد بدانم واقعاً چه خبر است |

| عملیات – میزان هشدار | تحقیق – مفید بودن بینش |

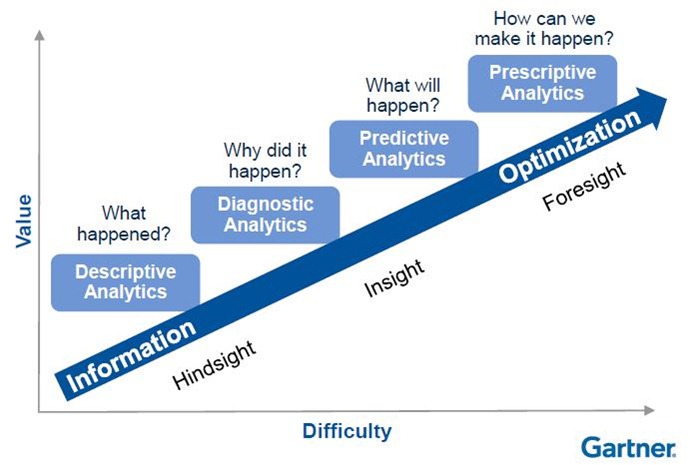

میزان بلوغ Analytics

تجزیه و تحلیل امنیت در توضیح دو سوال زیر از مدل بلوغ analytics تمرکز دارد:

چه اتفاقی افتاد؟ (تحلیلی توصیفی)

چرا این اتفاق افتاد؟ (تحلیل تشخیصی)

بیشتر راه حل های تحلیل امنیتی (security analytics) به دنبال تحلیل های پیش بینی شده و یا تجویز شده نیستند.

مدل بلوغ زیر مسیر رسیدن به سود را نشان می دهد: یک برنامه امنیتی “مبتنی بر داده”.

چگونه تحلیل امنیتی (Security Analytics) انجام دهیم؟

متداول ترین شرایطی که می توان از تجزیه و تحلیل امنیتی استفاده کرد شامل:

- یک تحلیلگر امنیتی یک هشدار امنیتی پیدا کرده و می خواهد تحقیقات بیشتری را انجام دهد.

- یک تحلیلگر امنیتی گزارش امنیتی با آمار مربوط به هشدارهای امنیتی دریافت می کند.

- یک تحلیلگر امنیتی (hunter) می خواهد فعالیت مخرب موجود در محیط را کشف کند.

برای اینکه بتوانید طرح سؤال و یا مسئله کنید، با ایجاد روشهای مختلف در داده ها، به طور فعالانه context را کامل کاوش کنید. معمولا افراد داده های خود را در یک فایل .CVS با ستون های محدود وارد میکنند. بنابراین فرد در نهایت می تواند بینش در مورد خطرات احتمالی امنیتی در داده ها را کشف و تبادل کند.

برای یافتن الگویی در داده های خود باید ابتدا آن ها را طبقه بندی کنید.

هنگامی که فایل CSV یا یک نمونه پرونده CSV را دارید ، منابع را اینجا بیابید:

- http://datadrivensecurity.info/blog/pages/dds-dataset-collection.html

- http://mirror.simwood.com/honeypot/

- https://visitrend.com/

همچنین چندین روش برای انتقال داده ها از سیستم هایی که ممکن است در شرکت خود داشته باشید وجود دارد: SIEM ، Firewall ، IDS / IPS ، تجهیزات امنیتی پست الکترونیکی ، سرورهای پروکسی و غیره میتوانید استفاده کنید.

ابزارهای لازم برای Security Analytics

هنگامی که یک سوال و یک مجموعه داده دارید ، می توانید آن را در ابزاری برای شروع تجسم قرار دهید، در اینجا چند ابزار ارائه شده است.

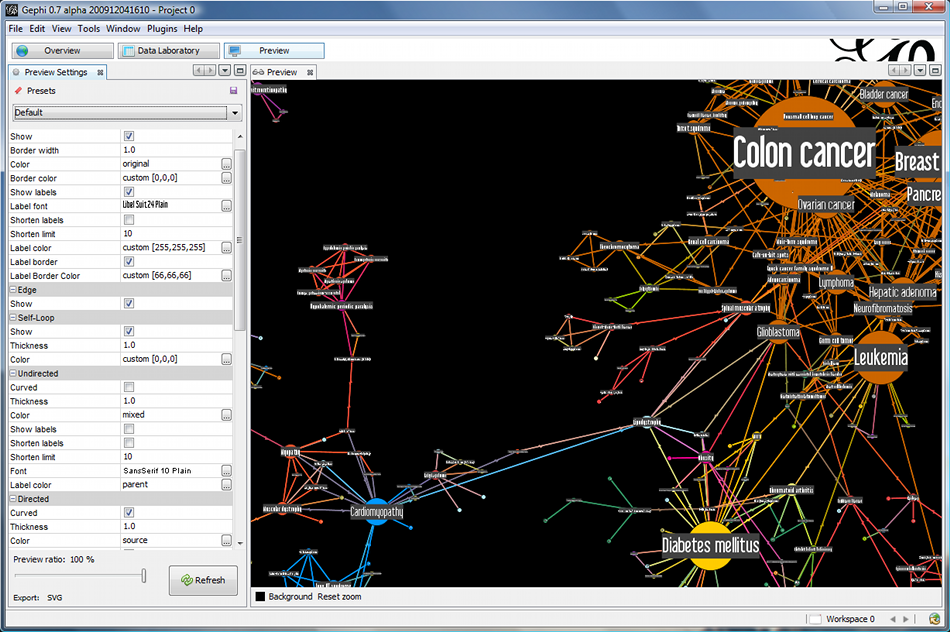

1. Gephi

Gephi یک بسته نرم افزاری تجزیه و تحلیل و تجسم شبکه متن باز است که به زبان جاوا در بستر NetBeans نوشته شده و در ابتدا توسط دانشجویان دانشگاه فناوری Compiègne (UTC) فرانسه تهیه شده است. – http://gephi.github.io/

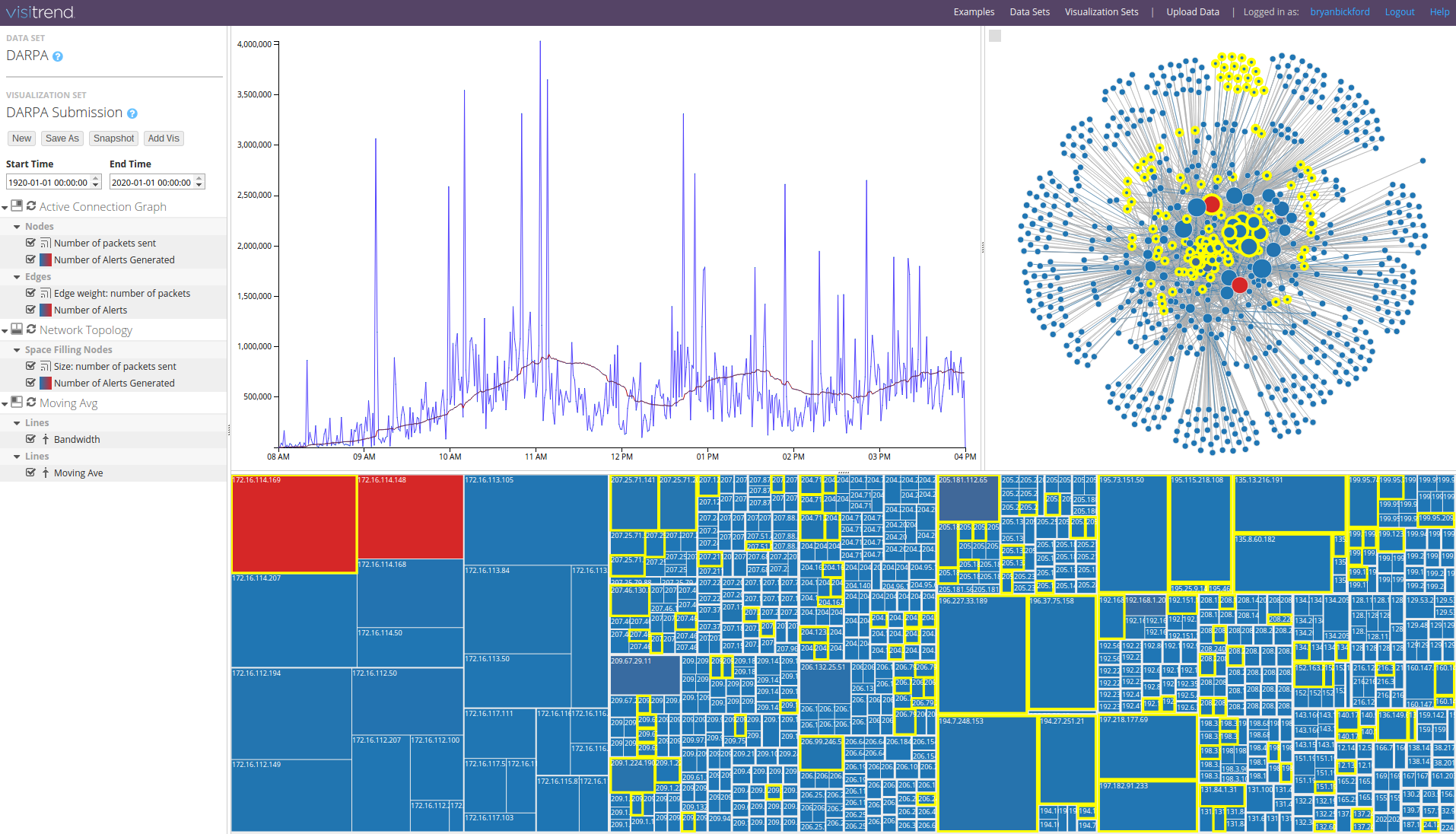

2. Visitrend

VisiTrend یک بستر آنلاین برای تجزیه و تحلیل داده های بزرگ و امنیت سایبری است که به صورت سرویس SaaS یا به صورت لوازم خانگی در دسترس است. – https://www.visitrend.com/

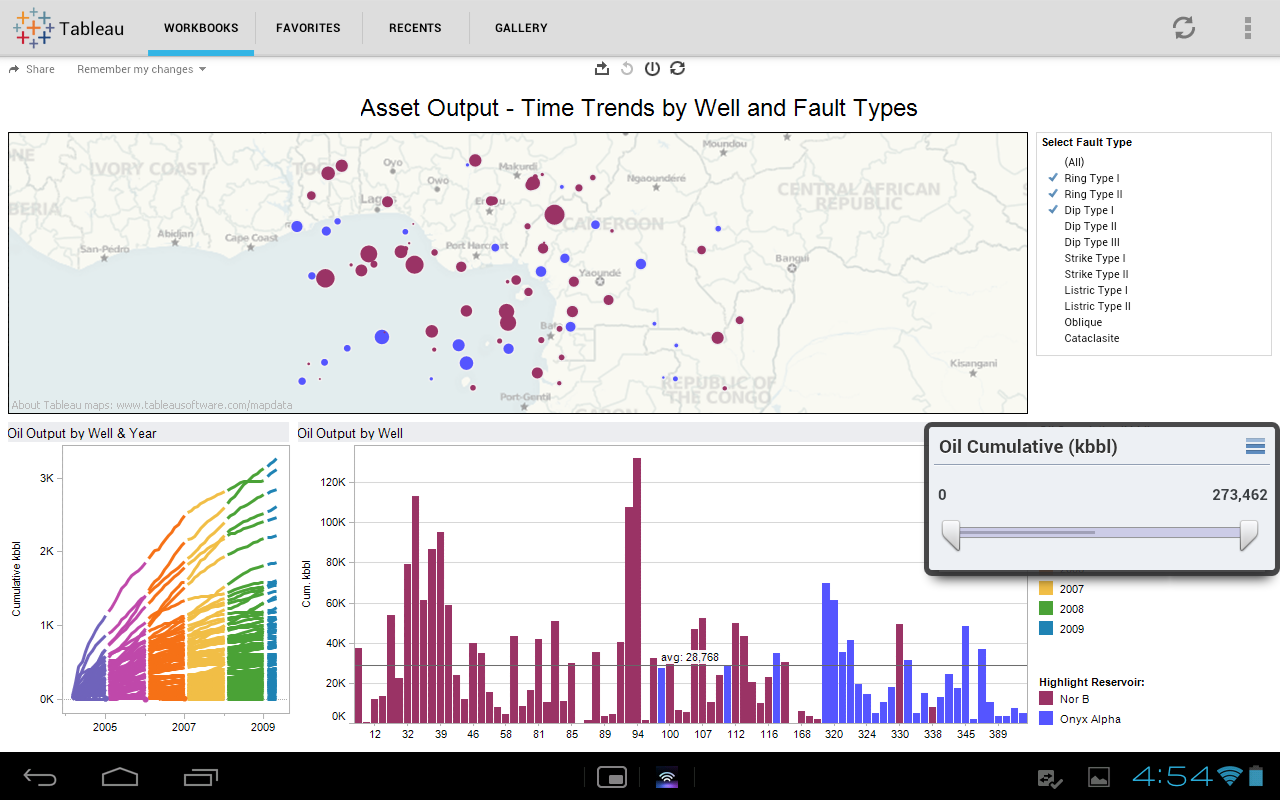

3. Tableau

Tableau یک نرم افزار هوش تجاری است که به هر کسی اجازه می دهد تا به داده ها متصل شود ، سپس داشبوردهای تعاملی و قابل اشتراک را تجسم و ایجاد کند. – https://www.tableau.com/

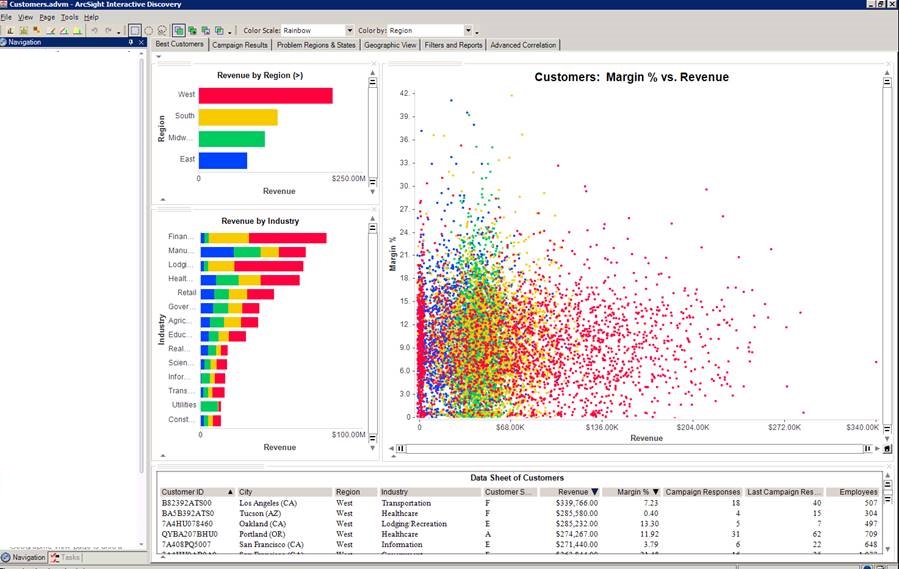

4.Interactive Discovery ArcSight

نرم افزار تجسم ArcSight Interactive Discovery به متخصصان امنیت فناوری اطلاعات کمک می کند تا فوراً دیدگاه های داده های فنی پیچیده را تغییر داده، بزرگنمایی کرده و تجزیه و تحلیل عمیق داده های امنیتی را انجام دهند و خطرات موجود را از دست بدهند. Discovery Interactive شامل چشم اندازهای بصری خارج از جعبه، از پیش تعریف شده و قابل تنظیم است که به طور خاص برای تجزیه و تحلیل داده های امنیتی از راه حل های HP ArcSight SIEM طراحی شده است. – http://www8.hp.com/us/fa/software-solutions/enterprise-security.html

در پایان هر فعالیت تحلیلی به یک قانون دست می یابید

بعد از اینکه به سؤال خود پاسخ دادید ، ممکن است نوعی الگو در داده ها پیدا کنید که نشان دهنده فعالیت مخرب باشد. بنابراین در پایان هر فعالیت تجزیه و تحلیل باید قانونی برای شناسایی خودکار این الگوها در آینده ایجاد کنید تا در آینده راحت تر کشف شوند. پس نتیجه باید یک use case برای راه حل انتخابی IDS / IPS / SIEM یا Analytics شما باشد.

در کل ، تجزیه و تحلیل های امنیتی محبوبیت بیشتری پیدا خواهند کرد ، هرچه افراد اطلاعات رویدادهای امنیتی را به عنوان یک دارایی ارزشمند برای هدایت تصمیمات مربوط به ریسک در داخل سازمان ها ببینند. اما هنوز در مراحل اولیه رشد است.

دیدگاهتان را بنویسید